Doctor Web : aperçu des menaces mobiles pour le mois de mars 2019

le 3 avril 2019

Au mois de mars, Doctor Web a rapporté une vulnérabilité dans le navigateur web UC Browser le rendant capable de télécharger de nouveaux modules sur un serveur tiers. Les pirates pouvaient utiliser cette fonction pour contaminer des Smartphones et tablettes Android. Le Trojan bancaire Flexnet a également été analysé. Au cours du mois dernier, de nouveaux programmes malveillants ont été détectés sur Google Play.

LES TENDANCES PRINCIPALES DU MOIS DE MARS

- Détection d'une vulnérabilité dans le navigateur UC Browser,

- Propagation de Trojans bancaires,

- Détection de nouveaux programmes malveillants sur Google Play<./li>

Menace " mobile " du mois

A la fin du mois de mars, Doctor Web a rapporté une vulnérabilité dans le navigateur Android UC Browser. L'application téléchargeait des plugins en contournant serveurs de Google Play, violant par là-même les règles du catalogueStore. Les pirates pouvaient intervenir dans le processus de téléchargement des plug-ins de sorte qu'à la place de ces plugins, le navigateur puisse télécharger et lancer des fichiers malveillants. Plus de 500 millions d'utilisateurs d'appareils mobiles ont été confrontés à ce problème. Pour plus d'information sur cette vulnérabilité, consultez la description dans notre bibliothèque de virus.

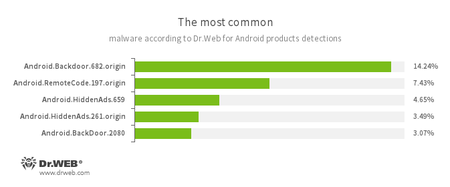

Selon les données fournies par les produits antivirus Dr.Web pour Android

- Android.Backdoor.682.origin

- Android.Backdoor.2080

- Trojans qui exécutent les commandes des pirates et leur permettent de contrôler les appareils mobiles contaminés.

- Android.RemoteCode.197.origin

- Programme malveillant conçu pour télécharger et exécuter n'importe quel code.

- Android.HiddenAds.659

- Android.HiddenAds.261.origin

- Trojans conçus pour afficher des publicités. Ils sont propagés sous couvert d’applications populaires par d'autres programmes malveillants, qui, dans certains cas, les installent dans le répertoire système à l'insu de l'utilisateur.

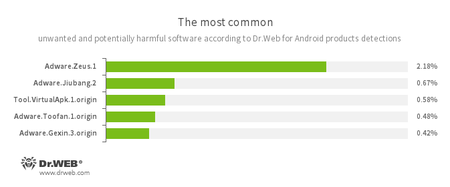

- Adware.Zeus.1

- Adware.Jiubang.2

- Adware.Toofan.1.origin

- Adware.Gexin.3.origin

- Modules de programmes indésirables intégrés à des applications Android et conçus pour afficher des publicités sur les appareils mobiles.

- Tool.VirtualApk.1.origin

- Plate-forme potentiellement dangerese qui permet aux applications de lancer les fichiers APK sans les installer.

Trojans bancaires ciblant Android

Les pirates continuent à diffuser des Trojans bancaires crées en utilisant le code source de l'application malveillante Android.ZBot. L'un d'eux est le Trojan Flexnet. Il vole de l'argent des cartes bancaires, et peut également payer divers services en utilisant les comptes des téléphones mobiles de ses victimes. Par exemple, c'est en utilisant ce Trojan que les pirates sont en mesure de recharger leurs comptes des jeux en ligne, de payer les services fournis par des hébergeurs Internet ou bien de transférer de l'argent vers leurs propres comptes chez des opérateurs mobiles. Pour en savoir plus sur ce Trojan bancaire, consultez notre publication.

Menaces sur Google Play

Au cours du mois de mars, de nouveaux programmes malveillants ont été détectés sur Google Play. Parmi eux, on voit les chevaux de Troie Android.FakeApp.152 et Android.FakeApp.162 qui téléchargent des sites frauduleux. Ces sites proposent aux visiteurs de passer des sondages pour recevoir une rémunération. Pour toucher la rémunération promise, les victimes potentielles sont invitées à effectuer d'abord un paiement de test. En réalité, il n'y a aucune vérification et les utilisateurs crédules transfèrent ainsi leur argent aux pirates sans rien recevoir.

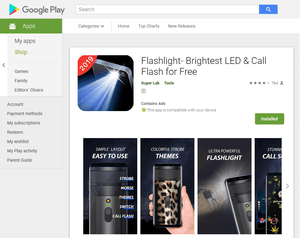

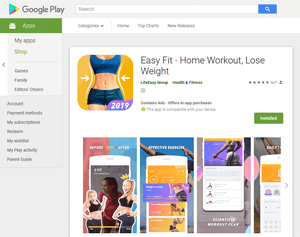

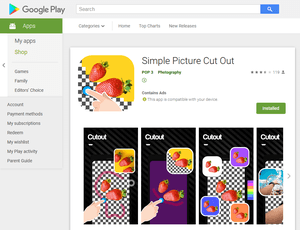

De plus, les analystes ont révélé des Trojans de la famille Android.HiddenAds , dont Android.HiddenAds.1133, Android.HiddenAds.1134, Android.HiddenAds.1052 et Android.HiddenAds.379.origin. Doctor Web a déjà écrit sur des programmes malveillants similaires en Février. Ces chevaux de Troie sont diffusés sous forme d'applications utiles tels que des éditeurs photo et vidéo, filtres pour appareils photo, lampes de poche, des logiciels de sport, etc.

Une fois installés et lancés, ils masque leurs icônes et commencent à afficher des publicités par-dessus les interfaces d'autres programmes et par-dessus l'interface système, ce qui empêche d'utiliser correctement l'appareil Android.

Les utilisateurs d'appareil Android sont menacés non seulement par les Trojans diffusés via des sites malveillants mais également par ceux propagés sur Google Play. Pour protéger les Smartphones et tablettes, nous recommandons aux utilisateurs d’installer des produits antivirus Dr.Web pour Android.

Votre Android a besoin d'être protégé

Utilisez Dr.Web

- Le premier antivirus russe pour Android

- Plus de 140 millions de téléchargements sur Google Play !

- Gratuit pour les utilisateurs de produits Dr.Web pour les particuliers