Doctor Web présente son Rapport viral sur les menaces ayant ciblé les appareils mobiles au cours du mois de novembre 2020

le 16 décembre 2020

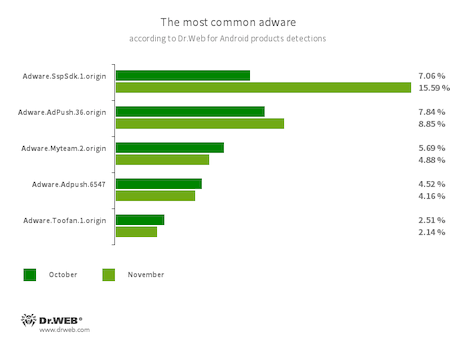

Au cours du mois de Novembre, les produits antivirus Dr.Web pour Android ont détecté sur les appareils protégés 5,14% de menaces en moins que le mois précédent. Selon les statistiques, le nombre de logiciels malveillants détectés a diminué de 8,37%. En même temps, le nombre de programmes indésirables, potentiellement dangereux et publicitaires, a augmenté de 5,78%, 13,16% et 5,72% respectivement.

Parmi les menaces identifiées dans le catalogue de Google Play par les analystes de Doctor Web, on voit le cheval de Troie Android.Mixi.44.origin. Ce Trojan télécharge des sites web et les ouvre par-dessus les fenêtres d'autres applications, à l'insu de l'utilisateur, il visite des liens et permet aux pirates de gagner de l'argent sur les installations de logiciels.

De plus, nos experts ont détecté quelques nouveaux représentants de la famille de Trojans Android.Joker. Leurs principales fonctions sont le téléchargement et l’exécution de code, l'interception du contenu des notifications reçues et l'abonnement aux services payants sans le consentement des propriétaires d'appareils Android.

Les tendances principales du mois de novembre

- Diminution du nombre total de menaces détectées sur les appareils Android

- Apparition de nouvelles applications malveillantes sur Google Play

Menace du mois

A la mi-Novembre, les analystes de Doctor Web ont trouvé le Trojan Android.Mixi.44.origin sur Google Play. Ce cheval de Troie a été intégré dans une application pour la vision. En fait, l'application était dotée de la fonction déclarée, mais comportait aussi des fonctionnalités cachées.

Ainsi, Android.Mixi.44.origin téléchargeait des sites web et affichait leur contenu par-dessus les fenêtres d’autres applications et même par-dessus l'interface système, ce qui empêchait l'utilisation de l'appareil. Le contenu de ces sites pouvait varier : des bannières publicitaires et des vidéos ainsi que des pages de phishing.

Une autre fonction de ce Trojan est la possibilité de visiter des liens de manière transparente. Android.Mixi.44.origin recevait des pirates une liste d’adresses web à visiter. Ainsi le malware gonflait artificiellement la popularité de ces sites, ce qui permettait à ses auteurs de gagner des récompenses.

De plus, le cheval de Troie tentait de gagner de l'argent en exploitant des installations de logiciels. Pour ce faire, il suivait les applications installées ou supprimées par l'utilisateur. Si des liens dans les commandes reçues redirigeaient vers des pages d'applications sur Google Play, Android.Mixi.44.origin vérifiait si ces applications n’avaient pas été installées plus tôt. Si les applications avaient été installées, le Trojan transmettait au service d'analyse des informations sur les paquets des programmes concernés avec l'identifiant de référence des pirates. De ce fait, il tentait d'attribuer aux pirates les installations qu'ils n’avaient pas effectuées en réalité.

Si les applications n’avaient pas été installées, le Trojan les mémorisait et attendait le moment où l'utilisateur les installait, puis il tentait de déjouer le service d'analyse de la même manière.

Pour en savoir plus sur Android.Mixi.44.origin, consultez notre publication sur le site de Doctor Web.

Selon les données fournies par les produits antivirus Dr.Web pour Android

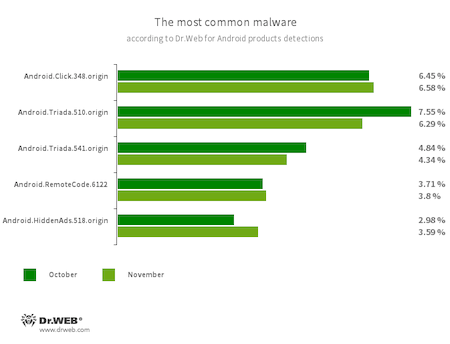

- Android.Click.348.origin

- Application malveillante qui télécharge lui-même des sites web, clique sur des bannières publicitaires et sur des liens. Elle peut être diffusée sous le couvert de programmes inoffensifs, sans éveiller les soupçons chez les utilisateurs.

- Android.Triada.510.origin

- Android.Triada.541.origin

- Trojans multi-fonctions qui exécutent une variété d'actions malveillantes. Ils appartiennent à la famille des applications de Trojan pénétrant dans les processus de tous les programmes en cours d'exécution. Quelques modifications de cette famille peuvent être détectées dans le firmware des appareils Android, où les malfaiteurs les insèrent au stade de la fabrication. De plus, certaines modifications peuvent exploiter des vulnérabilités pour accéder aux fichiers protégés du système et des répertoires.

- Android.RemoteCode.6122

- Programme malveillant qui télécharge et exécute n'importe quel code. Selon la modification, ce logiciel malveillant est en mesure de télécharger différents sites web, cliquer sur des liens et des bannières, abonner les utilisateurs à des services payants et effectuer d'autres actions.

- Android.HiddenAds.518.origin

- Trojan conçu pour afficher des publicités. Il est propagé sous couvert d’applications populaires par d'autres programmes malveillants, qui, dans certains cas, l'installent dans le répertoire système à l'insu de l'utilisateur.

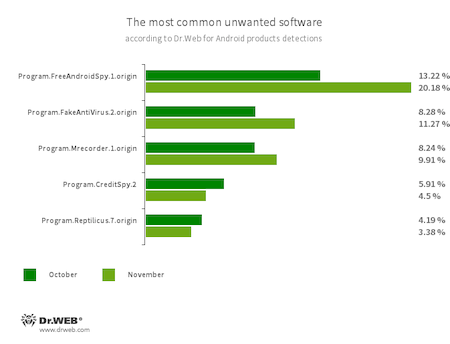

- Program.FreeAndroidSpy.1.origin

- Program.Reptilicus.7.origin

- Program.Mrecorder.1.origin

- Logiciels qui surveillent les propriétaires d'appareils Android et qui peuvent être utilisés à des fins d'espionnage. Ils sont en mesure de contrôler les coordonnées gps de l'appareil, récolter des données sur les échanges SMS et conversations sur les réseaux sociaux, ils sont également en mesure de copier les documents, les photos et vidéos, ainsi que d'écouter les conversations téléphoniques et l'environnement.

- Program.FakeAntiVirus.2.origin

- Détection de programmes publicitaires imitant le fonctionnement des logiciels antivirus. Ces programmes peuvent signaler des menaces inexistantes et tromper les utilisateurs en demandant de payer une version complète.

- Program.CreditSpy.2

- Détection des programmes conçus pour usurper le rating en utilisant des données personnelles des utilisateurs. De telles applications téléchargent sur un serveur distant des SMS, des informations sur les contacts de l'annuaire, l'historique des appels et d'autres informations.

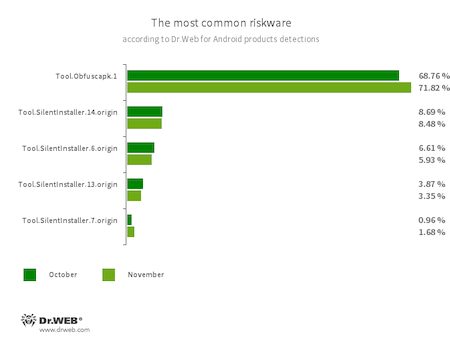

- Tool.Obfuscapk.1

- Détection des applications protégées par l'utilitaire obfuscateur Obfuscapk. Cet utilitaire permet de modifier automatiquement le code source des applications Android afin de l'obscurcir et d'empêcher leur reverse engineering. Les pirates l'utilisent pour protéger leurs logiciels malveillants et d'autres programmes indésirables de la détection par les antivirus.

- Tool.SilentInstaller.14.origin

- Tool.SilentInstaller.6.origin

- Tool.SilentInstaller.13.origin

- Tool.SilentInstaller.7.origin

- Plateformes potentiellement dangereuses qui permettent aux applications de lancer des fichiers APK sans les installer. Ils créent un environnement virtuel, qui n'a pas d'impact sur l'OS.

Modules de programmes indésirables intégrés à des applications Android et conçus pour afficher des publicités sur les appareils mobiles. En fonction de la famille et de la modification, ils sont en mesure d'afficher des publicités en mode plein écran en bloquant les fenêtres d'autres applications, d'afficher des notifications, de créer des raccourcis et de télécharger des sites web.

- Adware.Adpush.36.origin

- Adware.SspSdk.1.origin

- Adware.Adpush.6547

- Adware.Myteam.2.origin

- Adware.Toofan.1.origin

Menaces sur Google Play

A part Android.Mixi.44.origin, les analystes de Doctor Web ont détecté quelques nouvelles modifications de la famille Android.Joker sur Google Play. Ces modifications ont été ajoutées à la base de données virales Dr.Web comme Android.Joker.418, Android.Joker.419 et Android.Joker.452. Les chevaux de Troie ont été diffusés sous le couvert d'applications inoffensives - un programme de traduction, une collection d'images, ainsi que dissimulés derrière des outils avec beaucoup de fonctionnalités comme une boussole, une lampe de poche, etc.

Ces applications malveillantes téléchargent et exécutent un code, elles sont capables d'abonner les utilisateurs à des services mobiles payants en interceptant des notifications pour obtenir des codes de confirmation des services en question.

Pour protéger vos appareils Android contre les applications malveillantes et indésirables, nous vous recommandons d’installer les produits antivirus Dr.Web pour Android.

Votre Android a besoin d'une protection.

Utilisez Dr.Web

- Premier antivirus russe pour Android

- Plus de 140 millions de téléchargements sur Google Play

- Gratuit pour les utilisateurs des produits Dr.Web pour les particuliers