le 29 avril 2016

Au début du mois d’avril 2016, les analystes de Doctor Web ont détecté une nouvelle modification du Trojan bancaire Gozi, capable de créer des botnets peer-to-peer. Un peu plus tard, un backdoor ciblant Linux et propagé via un utilitaire de hack a été détecté. Enfin, l’activité frauduleuse de fausses boutiques en ligne a augmenté.

LES PRINCIPALES TENDANCES DU MOIS D'AVRIL.

- L'apparition d'une nouvelle modification du Trojan bancaire Gozi

- La propagation d'un programme malveillant ciblant Linux

- Une augmentation des escroqueries sur Internet

Menace du mois

L’apparition de nouveaux Trojans bancaires conçus pour voler de l'argent sur les comptes des utilisateurs reste assez rare, les auteurs de virus préfèrant modifier des programmes malveillants existants et éprouvés. L'une de ces modifications est une nouvelle version du Trojan.Gozi qui possède un large gamme de fonctionnalités : il permet aux pirates de voler les données que les utilisateurs entrent dans divers formulaires, d'enregistrer les frappes clavier (keylogging), il peut intégrer du contenu (injections web) aux pages web consultées sur l'ordinateur contaminé. En outre, avec l'aide du Trojan.Gozi, les cybercriminels peuvent accéder à distance au bureau de l'ordinateur contaminé en utilisant la technologie Virtual Network Computing (VNC). Sur commande, le Trojan peut lancer sur l'ordinateur contaminé le serveur proxy SOCKS ainsi que télécharger et installer divers plugins.

Contrairement aux versions précédentes de ce malware, la nouvelle version a la capacité de générer des botnets peer-to-peer, autrement dit, de communiquer directement avec d’autres ordinateurs infectés par le biais d'un réseau P2P. Pour en savoir plus sur cette menace consultez la news publiée par Doctor Web.

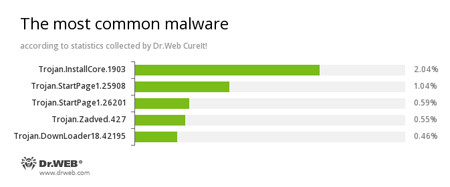

Statistiques de l'utilitaire de désinfection Dr.Web CureIt!

Trojan.InstallCore.1903

Représentant de la famille des programmes-installateurs d'applications indésirables et malveillantes.Trojan.StartPage

Famille de logiciels malveillants capable de remplacer la page d'accueil dans les paramètres de votre navigateur.Trojan.Zadved

Plug-ins conçus pour remplacer les résultats des moteurs de recherche, afficher de fausses fenêtres pop-up de réseaux sociaux et remplacer les publicités. De plus, il peut remplacer les messages publicitaires affichés sur différents sites.Trojan.DownLoader

Famille de Trojans conçus pour télécharger d'autres logiciels malveillants sur l'ordinateur infecté.

Famille de Trojans conçus pour télécharger d'autres logiciels malveillants sur l'ordinateur infecté.

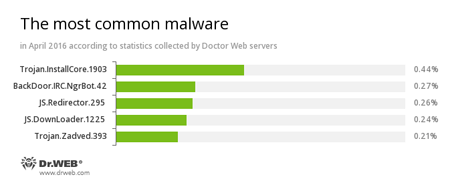

Trojan.InstallCore.1903

Représentant de la famille des programmes-installateurs d'applications indésirables et malveillantes.BackDoor.IRC.NgrBot.42

Trojan assez répandu qui est connu des spécialistes de la sécurité depuis 2011. Les programmes malveillants de cette famille communiquent avec un serveur de gestion distant via le protocole IRC (Internet Relay Chat) et peuvent exécuter des commandes à distance sur les ordinateurs contaminés.JS.Redirector

Famille de scripts malveillants écrits en JavaScript destinés à rediriger les utilisateurs vers des pages Web différentes (y compris malveillantes ou frauduleuses).JS.Downloader

Famille de scripts malveillants écrits en JavaScript destinés à télécharger et installer d'autres logiciels malveillants sur l'ordinateur.Trojan.Zadved

Plug-ins conçus pour remplacer les résultats des moteurs de recherche, afficher de fausses fenêtres pop-up de réseaux sociaux et remplacer les messages publicitaires affichés sur différents sites. De plus, il peut remplacer les messages publicitaires affichés sur différents sites.

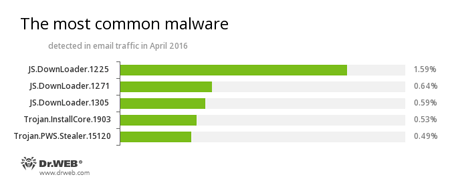

Logiciels malveillants détectés dans le trafic email

JS.Downloader

Famille de scripts malveillants écrits en JavaScript destinés à télécharger et installer d'autres logiciels malveillants sur l'ordinateur.Trojan.InstallCore.1903

Représentant de la famille des programmes-installateurs d'applications indésirables et malveillantes.Trojan.PWS.Stealer

Famille de Trojans conçus pour voler des mots de passe et d'autres données confidentielles.

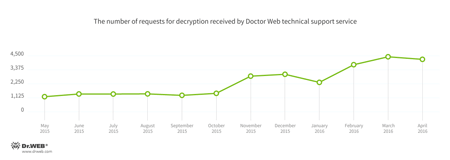

Trojans Encoders.

La version de Trojans encoder la plus répandue au mois d’avril 2016 est le Trojan.Encoder.858.

Dr.Web Security Space 11.0 pour Windows

protège contre les Trojans Encoders

Cette fonctionnalité n’est pas disponible dans Dr.Web Antivirus pour Windows

| Prévention de la perte de données | |

|---|---|

|  |

Sites dangereux

Durant le mois d'avril 2016, la base de sites non recommandés par Dr.Web s’est enrichie de 749 173 adresses Internet.

| Mars 2016 | Avril 2016 | Evolution |

|---|---|---|

| +458,013 | +749,173 | +63.6% |

Le mois d'avril a vu une augmentation de l'activité des cybercriminels qui créent de fausses boutiques en ligne. De tels sites présentent presque tous les éléments traditionnellement présents sur les pages des boutiques en ligne et ils sont tous créés sur le même modèle standard.

Pour en savoir plus sur les techniques utilisées par les cybercriminels et pour savoir comment se protéger contre ce type de fraude, consultez l'article publié sur notre site.

Autres événements

Pour pénétrer dans les réseaux des entreprises, les attaquants utilisent des méthodes différentes. Une des failles de sécurité pouvant être exploitée par les hackers est la configuration incorrecte des applications de serveurs ou d'autres logiciels. Au mois d’avril 2016, les chercheurs de Doctor Web ont détecté une erreur de configuration chez un important fournisseur d'hébergement DNS. A cause de cette erreur, les sous-domaines enregistrés par les clients de la société et notamment utilisés en interne sont devenus accessibles à tous. Ces domaines peuvent être utilisés pour organiser des serveurs Web internes privés, des systèmes de contrôle de version, des bug-trackers, divers services de surveillance, des ressources wikis, etc. Posséder une telle liste d'adresses facilite aux hackers l'analyse du réseau afin d'y trouver des endroits faibles ou vulnérables. Vous pouvez consulter plus d’information sur cet incident dans l'article publié par Doctor Web.

Également en avril : la détection d’un Trojan-backdoor ciblant Linux qui a reçu le nom de Linux.BackDoor.Xudp.1. Le malware s’immisce dans l'ordinateur de sa victime via un utilitaire de hack conçu pour l'organisation d’attaques ciblant les nœuds distants par des envois massifs de paquets UDP à une adresse spécifiée. Autrement dit, si un utilisateur de Linux décide d'attaquer un site Internet, il devient lui-même la cible du Trojan.

Parmi les commandes que Linux.BackDoor.Xudp.1 peut exécuter, les chercheurs ont détecté une commande pour l'envoi permanent de diverses requêtes vers un nœud spécifié (flood), pour la réalisation d’attaques DDoS, pour l'exécution de différentes commandes sur l'ordinateur contaminé. Linux.BackDoor.Xudp.1 est également capable, sur commande, de scanner les ports dans une plage spécifiée d’adresses IP, de lancer des fichiers spécifiés par les pirates, ainsi que de leur envoyer des fichiers ou d’effectuer d'autres tâches. Pour en savoir plus sur ce backdoor, consultez notre article.

À la fin du mois d'avril, une attaque ciblant les utilisateurs de Facebook a été menée avec le programme malveillant Trojan.BPlug.1074, un plugin pour le navigateur Google Chrome envoyant des spams. En utilisant ce programme malveillant, les pirates diffusent d'autres plugins dangereux pour le navigateur Chrome. D'après les analystes de Doctor Web, le Trojan.BPlug.1074 avait été téléchargé par plus de 12 000 utilisateurs de Facebook au 29 avril 2016. Vous trouverez tous les détails de cet incident dans les informations publiées par Doctor Web.

Logiciels malveillants et indésirables ciblant les appareils mobiles.

Selon les statistiques recueillies à l'aide des produits Dr.Web pour Android, l’activité des plateformes publicitaires diffusant des adwares a été particulièrement élevée. Ces programmes peuvent non seulement afficher des publicités intempestives mais également voler des informations confidentielles, télécharger et installer des logiciels, en assurant de bons revenus aux auteurs de virus. En outre, au mois d'avril, les analystes de Doctor Web ont détecté un nouveau Trojan Android.GPLoader.1.origin, conçu pour l'installation non autorisée d'applications.

Les événements les plus importants du mois d'avril relatifs à la sécurité des mobiles sont les suivants :

- activité de modules publicitaires agressifs ciblant Android ;

- détection d'un nouveau Trojan capable d'installer des programmes sans l’intervention de l'utilisateur.

En savoir plus avec Dr.Web

Statistiques virales Bibliothèque de descriptions virales Tous les rapports viraux