le 3 juillet 2017

Au mois de juin, les analystes de Doctor Web ont détecté un Trojan ciblant Android qui espionnait les utilisateurs en Iran et exécutait des commandes distantes. Plusieurs applications malveillantes ont également été détectées sur Google Play. L'une d'entre elles tentait d'obtenir l'accès root, s'introduisait dans les bibliothèques système et était capable d'installer des logiciels de manière cachée. Les autres envoyaient des SMS payants et abonnaient les utilisateurs à des services onéreux. Des programmes potentiellement dangereux, dont l'utilisation induisait un risque de fuites de données confidentielles ont également été détectés sur GP. Enfin, un nouveau ransomware ciblant Android a été détecté au mois de juin.

Les principales tendances du mois de juin

- Détection d'un Trojan ciblant Android et conçu à des fins d'espionnage,

- Détection de menaces sur Google Play.

- Propagation d’un Trojan Encoder ciblant Android

Menace " mobile "du mois

Au mois de juin, les analystes de Doctor Web ont détecté le malware Android.Spy.377.origin diffuséen Iran. Le programme malveillant aspirait des informations confidentielles et les transmettait aux malfaiteurs. De plus, il était capable d'exécuter des commandes à distance.

Caractéristiques d’Android.Spy.377.origin:

- le malware se propage sous couvert d’applications utiles,

- il vole des SMS, les contacts de l’annuaire téléphonique et les informations sur le compte Google de l'utilisateur,

- il peut prendre des photos avec la caméra frontale,

- il est contrôlé par via le protocole Telegram.

Pour plus d'infos consultez cet article.

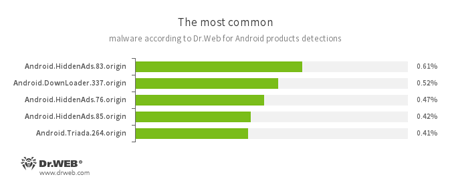

Selon les données fournies par les produits antivirus Dr.Web pour Android

- Android.HiddenAds.83.origin

- Android.HiddenAds.76.origin

- Android.HiddenAds.85.origin

- Trojans conçus pour afficher des publicités. Ils sont propagés sous couvert d’applications populaires par d'autres programmes malveillants, qui, dans certains cas, les installent dans le répertoire système à l'insu de l'utilisateur.

- Android.DownLoader.337.origin

- Trojan conçu pour installer d'autres logiciels malveillants.

- Android.Triada.264.origin

- Représentant de Trojans multi-fonctions qui exécutent une variété d'actions malveillantes.

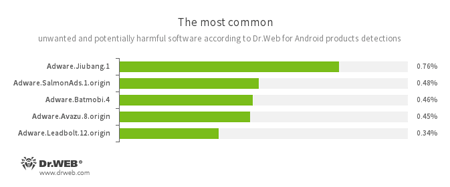

Selon les données fournies par les produits antivirus Dr.Web pour Android

- Adware.Jiubang.1

- Adware.SalmonAds.1.origin

- Adware.Batmobi.4

- Adware.Avazu.8.origin

- Adware.Leadbolt.12.origin

- Modules de programmes indésirables intégrés à des applications Android et conçus pour afficher des publicités sur les appareils mobiles.

Menaces sur Google Play

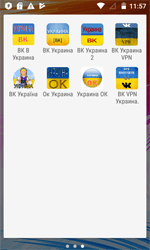

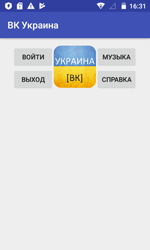

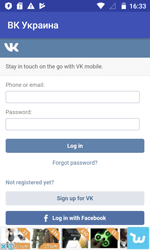

Au cours du mois dernier, les spécialistes de Doctor Web ont détecté sur Google Play des programmes potentiellement dangereux conçus pour assurer la connexion aux réseaux sociaux VKontakte et Odnoklassniki bloqués en Ukraine. Ces applications déjà ajoutées à la base de données virales comme Program.PWS.1 utilisent un serveur anonymizer permettant de contourner les restrictions d’accès, mais transmettent des informations confidentielles telles que les noms d'utilisateurs, les mots de passe et autres sans aucun chiffrement. Pour plus d'information sur cette menace, consultez l'article publié sur le site de Doctor Web.

Au mois de juin, des Trojans de la famille Android.Dvmap ont également été détectés sur Google Play. Au démarrage, ces programmes malveillants tentent d'obtenir un accès root sur l'appareil mobile, puis ils contaminent certaines bibliothèques système et installent des composants supplémentaires. Ces chevaux de Troie peuvent exécuter les commandes des pirates, ainsi que télécharger et lancer d’autres applications à l'insu de l’utilisateur.

Les autres Trojans ciblant Android et propagés via Google Play au mois de juin ont été ajoutés à la base virale Dr.Web comme Android.SmsSend.1907.origin et Android.SmsSend.1908.origin. Les pirates les ont implantés dans des applis inoffensives. Ces applications malveillantes envoient des SMS vers des numéros payants pour abonner les utilisateurs à des services onéreux. Après cela, les Trojans suppriment tous les messages entrants afin que les utilisateurs ne puissent recevoir les notifications liées à leur abonnement à des services payants.

Trojan Encoder

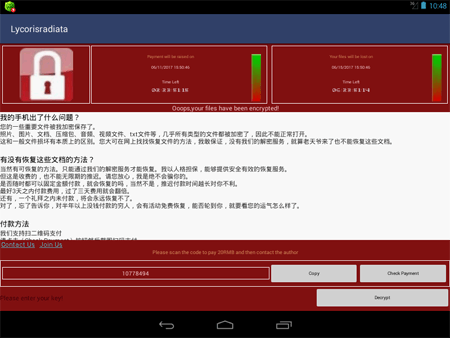

Au mois de juin, le Trojan Android.Encoder.3.origin a attaqué les utilisateurs Android en Chine. Il chiffrait les fichiers stockés sur la carte SD. Il est probable que ses auteurs aient été inspirés par le ransomware WannaCry. Les auteurs de virus ont utilisé le même style de demande de rançon.

Les criminels demandaient un paiement de 20 yuans, et ce montant était doublé tous les 3 jours. Si une semaine après la contamination de l'appareil, les cybercriminels ne percevaient pas d’argent, Android.Encoder.3.origin supprimait les fichiers chiffrés.

Les programmes malveillants ou potentiellement dangereux ciblant Android peuvent pénétrer dans les appareils mobiles non seulement pendant le téléchargement sur des sites web différents, mais également lors du téléchargement sur Google Play. Les propriétaires de Smartphones et tablettes doivent rester vigilants en installant des applications inconnues, ils sont également invités à utiliser les produits antivirus Dr.Web pour Android.

Votre Android a besoin d'être protégé

Utilisez Dr.Web

- Le premier antivirus russe pour Android

- Plus de 100 millions de téléchargements sur Google Play !

- Gratuit pour les utilisateurs de produits Dr.Web pour les particuliers